Porte à tourniquets avec système de visiteurs: Comment ça fonctionne, Types de crédentiaux et guide de sélection des portes

2026-04-10

UnPortail tourniquet avec système de visiteurs comble la lacune de sécurité physique la plus courante dans les bâtiments commerciaux: Des personnes inconnues franchissant des entrées sans surveillance avec des lettres d’écriture empruntées, Suivant le personnel à travers les portes ouvertes, Ou signer un journal papier que personne ne vérifie jamais. Lorsqu’une plateforme de gestion des visiteurs se connecte directement au matériel de portail de tourniquets, Chaque visiteur dispose d’une limite de temps, identifiable tracable — et la porte l’applique automatiquement, sans réceptionniste requise à la barrière. Pour les bureaux corporatifs, Bâtiments gouvernementaux, Campus hospitaliers, et universités, unPortail tourniquet avec système de visiteurs transforme l’entrée principale d’une vulnérabilité en une situation contrôlée, Point d’accès auditable.

Ce guide explique comment fonctionne le système combiné depuis la pré-inscription jusqu’à la sortie, quels types de diplômes correspondent aux voies visiteurs, Comment sélectionner le matériel de porte adapté à votre environnement, et comment éviter les erreurs de déploiement qui sapent la plupart des configurations de voies visiteurs.

Qu’est-ce qu’une porte à tourniquets avec système de visiteurs?

UnPortail tourniquet avec système de visiteurs est une barrière piétonne motorisée intégrée à une plateforme logicielle de gestion des visiteurs qui gère tout le cycle de vie de l’accréditation visiteur — de l’enregistrement avant l’arrivée à la délivrance de l’accréditation, Vérification de la porte, Application de la zone, et journalisation des sorties.

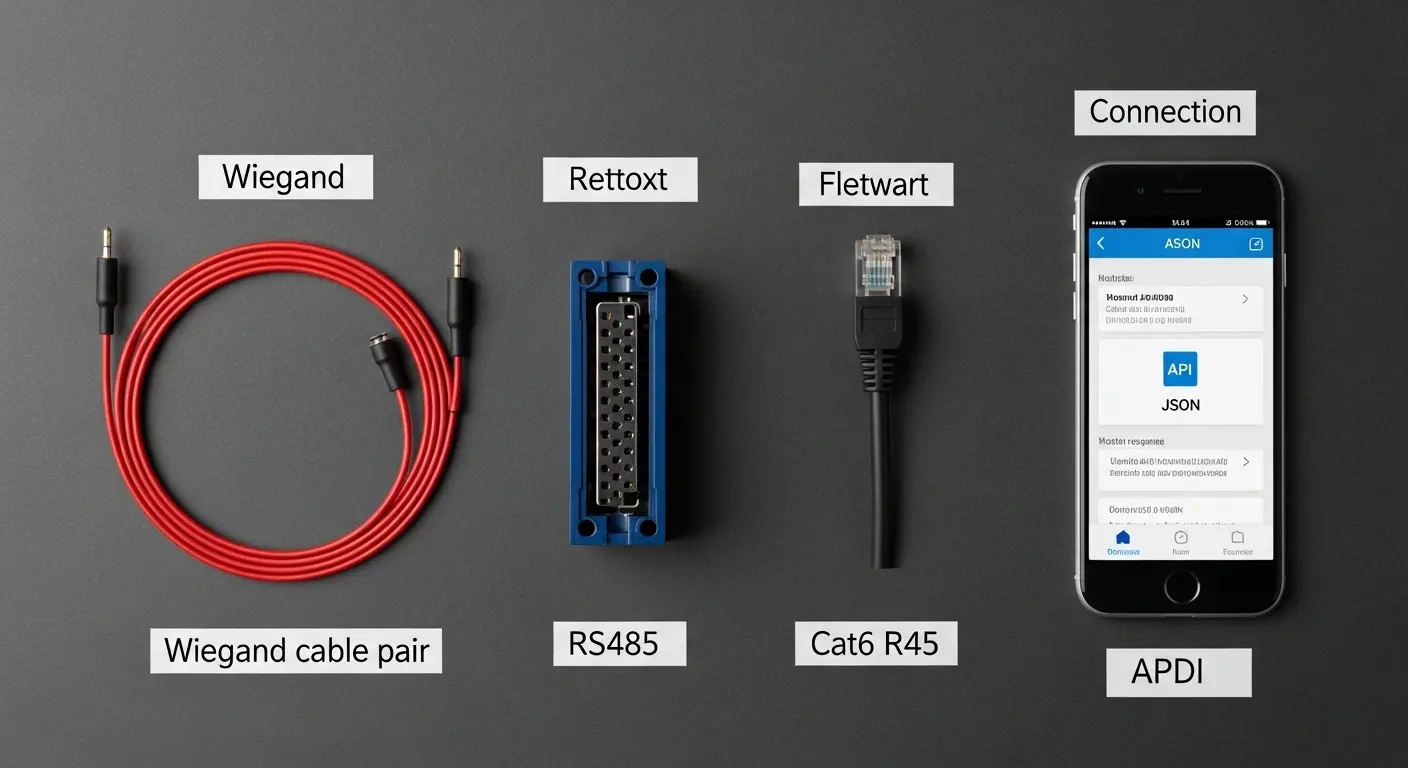

Le matériel de la porte fournit le point de contrôle physique d’accès. Le système de gestion des visiteurs (VMS) fournit la couche d’intelligence: Flux de travail préalables à l’inscription, Génération des accréditations, Règles d’autorisation, Surveillance de l’entrée en temps réel, et enregistrement des traces d’audit. Les deux systèmes communiquent via une API, Connexion TCP/IP, Relais à contact sec, ou interface Wiegand — selon les spécifications de la plateforme et de la manette.

La différence cruciale avec un système RFID gate standard est le cycle de vie des identifiants. Dans un déploiement standard de portes, Les accréditations sont délivrées une seule fois et gérées pendant la durée de l’employé. Dans unPortail tourniquet avec système de visiteurs, Les accréditations sont générées à chaque visite, Limité dans le temps par la fenêtre de rendez-vous, Automatiquement expiré au départ, et enregistré comme un registre complet de visite lié à un individu nommé et à un hôte spécifique.

Pour un aperçu complet de la gamme de portails de contrôle d’accès d’Ironman, voir leSolutions de portail de tourniquets de contrôle d’accès Page. LeAperçu des solutions Couvre l’ensemble des environnements où les systèmes de portes intégrées aux visiteurs sont déployés.

Comment une porte à tourniquets avec système de visiteurs gère la visite complète

Le flux de travail de gestion des visiteurs s’exécute en cinq étapes connectées. Chaque étape alimente la suivante — et la porte applique les règles d’accès établies dans la couche logicielle tout au long de la couche.

Scène 1 — Pré-enregistrement. L’hôte envoie une invitation à la visite avant son arrivée. Le visiteur reçoit un lien pour soumettre son nom, ID, Objectif de la visite, et coordonnées. Le VMS exécute la soumission selon les règles d’autorisation — confirmant ainsi que le visiteur est attendu, Appliquer la bonne zone d’accès et la bonne fenêtre temporelle, et générer une accréditation unique. Cette étape déplace le contrôle de sécurité avant l’arrivée du visiteur dans le bâtiment, Pas à la réception.

Scène 2 — Délivrance de diplômes. Le VMS envoie l’accréditation du visiteur par e-mail, SMS, ou notification push. Pour les identifiants numériques, un code QR ou un pass mobile parvient au visiteur avant son voyage. Pour les environnements utilisant des cartes de pass journalier physiques, La réception reçoit une instruction imprimée lors de la confirmation d’arrivée. L’accréditation encode les données d’autorisation du visiteur, Fenêtre temporelle valide, et accès à la zone approuvée.

Scène 3 — Balayage d’arrivée et de porte. Le visiteur présente son titre au scanner de la porte. La porte lit le code QR, code-barres, ou un laissez-passer RFID et envoie les données d’identifiants au contrôleur connecté ou au backend VMS pour une vérification en temps réel. Le système confirme que la qualification est valide, dans sa fenêtre temporelle, et pas encore consommé pour un installation à usage unique. Un résultat valide ouvre la porte. Un accrément expiré ou non autorisé maintient la porte verrouillée et déclenche une alerte. LePorte de tourniquet à code-barres couvre le QR, 1Code-barres D, et des configurations de lecteurs RFID à passage journalier qui prennent en charge ce flux de vérification.

Scène 4 — Application des zones et des heures. Pour les sites avec plusieurs zones — un hall accessible aux visiteurs, Un salon de réunion sécurisé, un back office restreint — le VMS attribue les autorisations d’accès aux identifiants correspondant à la portée de la visite pré-approuvée. Une tentative de scanner à une porte en dehors de la zone autorisée produit un refus et enregistre la tentative. L’application par période temporelle garantit que la certification reste inactive en dehors des heures de visite approuvées — un visiteur confirmé pour 9 AM à 11 AM ne peut pas rentrer après 11 AM sur le même titre.

Scène 5 — Enregistrement des sorties et expiration des accréditations. Scan à la sortie, le VMS marque la visite comme terminée, enregistre l’horodatage de sortie, et désactive la certification. Le système met à jour la liste en temps réel sur site — essentielle pour le rassemblement d’urgence et le rapport de conformité. Pour les départs manuels où aucun balayage de sortie n’a lieu, L’expiration de la période de temps ferme automatiquement l’accréditation à la fin de la période de visite approuvée.

Types de titres de visiteur: QR, Code-barres, RFID et code PIN pour pass journalier

Le format de la certification détermine comment les visiteurs reçoivent leur pass, Comment la porte le lit, et comment le VMS le suit. Chaque format convient à différents environnements de déploiement.

Code QR et identifiants de codes-barres

Les codes QR sont le format par défaut pour la plupart des plateformes modernes de gestion des visiteurs. Le VMS génère un unique, QR code dynamique pour chaque visite et le transmet par email ou SMS. À la porte, Un scanner optique lit le code dans dessous 300 Millisecondes. Les codes dynamiques sont configurés pour expirer après la première utilisation ou après la période de visite — empêchant le partage de captures d’écran et la saisie en double.

1Les codes-barres D conviennent aux environnements avec une infrastructure de scanner héritée ou des flux de travail de tickets papier. Tout scanner de portail qui gère le QR prend aussi généralement en charge les formats de codes-barres 1D, Couvrant les laissez-passer visiteurs imprimés, Confirmation des invitations à des articles, et des cartes d’accès héritées dans le même matériel.

Cartes RFID Pass Journalier

Pour les environnements où l’accès au téléphone est restreint — les ateliers de production, Installations de recherche sécurisées, zones classifiées — un laissez-passer RFID délivré par la réception remplace les identifiants numériques. Le visiteur reçoit une carte pré-encodée à la réception, L’utilise pour la visite, et le ramène à la sortie. Le VMS suit l’attribution des cartes, Statut actif, et confirmation de la collection. Ce format convient aux environnements à haute sécurité où les téléphones sont interdits à l’entrée mais où la pré-enregistrement numérique gère toujours le flux de travail d’autorisation en amont.

Code PIN et code temporaire

L’entrée par code PIN convient aux situations de visite à faible sécurité où le matériel de la porte prend en charge la saisie par clavier — petits immeubles de bureaux, Points d’accès résidentiels, ou installations temporaires. Le VMS génère un court code numérique lié à l’enregistrement de visite, le livre au visiteur, et l’expire automatiquement. Les identifiants basés sur PIN offrent un niveau de sécurité inférieur à celui du QR ou du RFID car les codes peuvent être partagés verbalement — limitant ce format aux environnements où la responsabilité individuelle n’est pas une exigence essentielle.

Voie dédiée aux visiteurs vs. Conception des voies à crédentials mixtes

C’est la décision de configuration des portes que la plupart des planificateurs d’installations laissent au jour de l’installation — et elle a un impact significatif tant sur la sécurité que sur les opérations quotidiennes.

Voies réservées aux visiteurs séparer la vérification des accréditations visiteurs de celles du personnel RFID ou des voies biométriques. La voie visiteur utilise exclusivement un lecteur QR ou de codes-barres, Configuré pour le format d’accréditation à durée limitée. Les voies du personnel fonctionnent avec des lecteurs RFID ou biométriques, configuré pour les identifiants utilisateurs inscrits. Les deux types de voies partagent le même contrôleur et le même backend VMS — la séparation se fait au niveau du matériel du lecteur et des permissions des identifiants, pas au niveau du système.

L’argument en faveur des voies réservées aux visiteurs:

- Temps de scan des accréditations visiteurs (Présentation QR, Orientation du code) sont légèrement plus lents que les temps de tapotage RFID du personnel — mélanger les deux populations dans une même voie crée des micro-files d’attente lors des fenêtres d’entrée très fréquentées

- Indicateurs des voies visiteurs — volume, Temps de séjour, les périodes de pointe d’arrivée — sont plus propres et plus exploitables lorsqu’elles sont séparées des données de la voie du personnel

- Les règles anti-tailgating et les seuils d’alarme peuvent être ajustés spécifiquement pour les comportements des voies de visiteurs

Voies à accréditations mixtes utiliser du matériel multi-lecteurs de portes acceptant le RFID tap, Scan QR, et la vérification biométrique sur le même cabinet. Cela convient aux environnements à faible volume où la population de visiteurs est faible, L’entrée est gérée par la réception, ou que l’espace physique ne permet pas l’installation de voies séparées. Les portes multi-lecteurs coûtent plus cher par unité mais réduisent le nombre total de voies et l’empreinte d’installation.

Pour les environnements à faible à moyen nombre de visiteurs avec un seul point d’entrée principal, Les voies mixtes sont un choix pratique. Pour les campus d’entreprise, Bâtiments gouvernementaux, et des hôpitaux avec des flux de visiteurs structurés en hauteur 50 Visiteurs par jour, Les voies dédiées aux visiteurs offrent une meilleure gestion opérationnelle et des données d’audit plus propres.

Types de portes les mieux adaptés aux déploiements de systèmes visiteurs

Les systèmes de gestion des visiteurs fonctionnent avec tous les principaux types de portes de tourniquets. La sélection des portes dépend du débit, Caractéristiques de la population de visiteurs, Environnement physique, et niveau de sécurité.

Porte Barrière des Volets

Le type de porte le plus largement utilisé pour la gestion des visiteurs d’entreprise. La barrière de volets gère un débit allant jusqu’à 45 Personnes par minute, Dispose de modules de scanner QR sur l’armoire d’entrée, et effectue une détection infrarouge multi-faisceau anti-tailgating parallèlement à la vérification des accréditations. Les configurations à larges voies conviennent aux visiteurs arrivant avec des sacs, Ordinateurs portables, ou du matériel de présentation. L’affichage LED de statut fournit des indications de balayage claires pour les visiteurs débutants qui ne connaissent pas le format de la porte.

Porte de vitesse pour les salons à fort volume ou multi-locataires

Pour les grands campus d’entreprise, Tours du quartier financier, ou des immeubles multi-locataires avec des centaines de visiteurs quotidiens issus d’organisations multi-locataires, Une porte de vitesse offre un débit plus élevé ainsi qu’une vérification visuelle des crédentiels à l’écran de l’armoire. LeTourniquet biométrique de porte de vitesse prend en charge les configurations de lecteurs multi-accréditations — identifiants QR visiteurs et identifiants RFID ou biométriques du personnel fonctionnant depuis la même armoire de porte ou dans des voies dédiées adjacentes.

Porte tournante à large voie pour les hôpitaux et les installations publiques

Les établissements de santé et les bâtiments publics nécessitent des voies pour les visiteurs accueillant les utilisateurs de fauteuils roulants, Équipement médical, et des visiteurs équipés d’aides à la mobilité en plus de la circulation piétonne standard. La porte battante à large voie gère tout cela sans nécessiter de voie de contournement séparée selon les ADA. LePortail à tourniquets pour hôpitaux Couvre les configurations de portails tournants avec l’intégration du système de gestion des visiteurs pour les environnements d’accueil des soins de santé où la gestion des visiteurs patients, Accès des entrepreneurs, et les accréditations du personnel passent toutes par le même point d’entrée.

Comparaison des types de portes pour les déploiements des visiteurs

| Type de porte | Trafic des visiteurs | Soutien aux accréditations pour visiteurs | Meilleur environnement pour les visiteurs |

|---|---|---|---|

| Barrière de volets | Jusqu’à 45 ppm | QR, code-barres, RFID de passage journalier | Bureaux, Campus |

| Porte de vitesse | Jusqu’à 50 ppm | QR, code-barres, RFID, biométrique | Salons multi-locataires, finance |

| Porte battante (large) | Jusqu’à 30 ppm | QR, code-barres, RFID | Hôpitaux, Bâtiments publics |

| Tourniquet trépied | Jusqu’à 25 ppm | QR, code-barres, RFID | École, Gymnases, Volume inférieur |

| Tourniquet pleine hauteur | Jusqu’à 20 ppm | RFID, code-barres | Contrôle des visiteurs en zone restreinte |

Là où une porte à tourniquets avec système de visiteurs fonctionne le mieux

L’intégration des portes de gestion des visiteurs offre la plus grande valeur dans les environnements qui gèrent la structure, un accès des visiteurs responsables plutôt que l’accès public ouvert.

Gouvernement et installations sécurisées

Les bâtiments gouvernementaux doivent être présélectionnés, Identifiants d’identité vérifiés pour visiteurs liés aux registres de rendez-vous. Le VMS génère des identifiants spécifiques au temps qui expirent précisément à la fin de la fenêtre de visite approuvée. LePorte d’accès aux installations gouvernementales et les dévouésPortail tourniquet pour bâtiments gouvernementaux Soutenir l’intégration des diplômes, Application de la zone, et la consignation des traces d’audit que la gestion des visiteurs imposée par la conformité dans les environnements gouvernementaux exige.

Campus d’entreprise et bâtiments multi-locataires

Les environnements d’entreprise génèrent des flux quotidiens de visiteurs réguliers — réunions clients, Visites de fournisseurs, Accès des entrepreneurs, Candidats à l’entretien. La pré-inscription reporte le contrôle de sécurité avant l’arrivée. Les identifiants des visiteurs envoyés par e-mail parviennent aux visiteurs avant leur voyage. À la porte, Le scan QR termine l’entrée sans intervention de la réceptionniste. Les immeubles multi-locataires bénéficient de permis spécifiques aux locataires — un visiteur préenregistré pour la suite au rez-de-chaussée du locataire A 12 Impossible d’accéder au plancher du locataire B sur le même titre.

Campus universitaires et scolaires

Les environnements du campus mêlent des populations d’étudiants et de personnel réguliers à des groupes de visiteurs structurés — les participants aux journées portes ouvertes, Délégués à la conférence, Équipes de contractants, et les parents visiteurs. LePorte de contrôle d’accès du campus gère tous ces types de diplômes simultanément, la VMS gérant des ensembles de permissions séparés pour chaque catégorie de visiteur et la porte appliquant les règles d’accès par type d’identifiant à chaque point d’entrée.

Anti-tailgating dans les voies visiteurs

Les voies visiteurs présentent un risque de déplacement plus élevé que celles du personnel. Le personnel comprend l’étiquette des portes après une utilisation quotidienne. Les visiteurs pour la première fois — en particulier les groupes arrivant ensemble pour une réunion ou une visite — traversent instinctivement ensemble après qu’une personne ait scanné. Sans application anti-tailgating, Le matériel de porte devient une solution à balayage unique pour tout un groupe.

La plupart des barrières de volets et des portails de vitesse modernes utilisent des réseaux de capteurs infrarouges multi-faisceaux qui détectent si plus d’un corps est passé lors d’un même scan de crédence. Un événement de collage détecté déclenche une alerte immédiate au panneau de la porte — une alarme audio, Changement d’état des LED, et une notification de tableau de bord au système de gestion de sécurité.

Pour les voies visiteurs en particulier, Le routage des alertes compte autant que la détection. Une fausse alerte qui interrompt chaque matin un groupe de visiteurs légitime perd en crédibilité auprès des utilisateurs et des équipes de sécurité en quelques semaines. Fixez des seuils de détection de la démarche de proximité adaptés à la largeur de voie et à la population attendue de visiteurs, Les tester dans des conditions réalistes d’arrivée de groupe lors de la mise en service, et acheminer les alertes vers un tableau de bord surveillé plutôt qu’une alarme locale à laquelle personne n’est positionné pour répondre de manière constante.

Pour les points d’entrée les plus risqués — bâtiments gouvernementaux, Centres de données, établissements pharmaceutiques — associez la vérification des accréditations QR à une configuration AB anti-tailgating qui impose physiquement le passage d’une seule personne à chaque scan, quel que soit le comportement du groupe.

Conformité et trace d’audit: Ce que votre système de portes devrait enregistrer

UnPortail tourniquet avec système de visiteurs génère une valeur de conformité comme sous-produit du fonctionnement normal — mais seulement si le contrôleur de porte et la VMS sont configurés pour capturer et conserver les bonnes données d’événements.

Chaque événement de porte devrait enregistrer:

- Identifiant de crédential et nom de visiteur (à partir du profil VMS)

- Direction d’entrée ou de sortie

- Emplacement de la porte et numéro de voie

- Horodatage (Date et heure du deuxième)

- Résultat d’autorisation: Accordé ou refusé

- Raison du déni: expiré, Non valide, Restriction de zone, Violation de la fenêtre temporelle

Cas d’utilisation de conformité pris en charge par ces données:

- Enrôlement d’urgence: Liste des visiteurs en temps réel sur place à partir du dernier registre d’entrées/sorties

- Audits réglementaires: Preuves documentées de qui a accédé à quelles zones et quand

- Enquête sur l’incident: Enregistrement complet des déplacements pour un visiteur spécifique à travers tous les événements de la porte lors d’une visite

- Conservation des données selon le RGPD: Période de conservation définie des logs avec anonymisation automatique à l’expiration

Pour les installations soumises à l’ISO 27001, SOC 2, Cadres de conformité en santé, ou exigences d’enregistrement d’accès gouvernemental, La configuration de la journalisation des événements de la porte doit être examinée selon les exigences spécifiques de données d’audit de la norme applicable avant la mise en service — pas après qu’une demande d’audit ait révélé une faille dans la journalisation.

Erreurs courantes lors de l’installation d’une porte de tourniquet avec un système de visiteurs

Ne pas tester la connexion API entre VMS et contrôleur de porte avant la mise en service. Un code QR généré correctement par la VMS mais que le contrôleur de porte ne peut pas analyser crée un événement d’entrée échouée qui apparaît pour le visiteur comme un dysfonctionnement de la porte — même si les deux systèmes fonctionnent individuellement. Testez le parcours complet des accréditations de bout en bout — pré-inscription, scan de la porte et enregistrement de sortie — avec de vrais profils visiteurs avant que le système ne soit mis en ligne avec de vrais invités.

Assigner le trafic visiteurs et personnel aux mêmes voies sans vérification de configuration par le lecteur. Les voies à accréditations mixtes acceptant à la fois les cartes RFID du personnel et les codes QR visiteurs doivent être configurées pour gérer les deux types de lecteurs avec la même norme de temps de réponse. Une porte qui s’ouvre en 200 ms pour une interception RFID du personnel mais met 800 ms pour un scan QR des visiteurs crée un rythme de voie inégal qui génère la frustration des utilisateurs quelques jours après la mise en service.

Fixation de l’absence d’expiration de fenêtre temporelle sur les identifiants visiteurs. Les accréditations sans expiration automatique restent actives indéfiniment sauf si elles sont révoquées manuellement. Dans une opération de visiteurs très fréquentée, La révocation manuelle se produit rarement de façon cohérente. Dynamique, Les identifiants de la fenêtre temporelle qui expirent automatiquement à la fin de la visite sont le seul moyen fiable d’empêcher l’accumulation de crédents fantômes dans le système au fil du temps.

Sauter la configuration anti-tailgating pour les voies visiteurs. L’hypothèse par défaut selon laquelle les voies visiteurs nécessitent une surveillance plus légère parce que les visiteurs sont surveillés est incorrecte. Les arrivées de groupes de visiteurs non supervisées génèrent plus d’événements de collage par voie et par jour que les voies du personnel dans la plupart des environnements d’entreprise. Configurez et testez les paramètres de détection anti-tailgating spécifiquement pour la voie des visiteurs avant d’ouvrir la porte au trafic réel des visiteurs.

Ne pas définir le processus de conservation et de suppression des données des visiteurs avant le début de l’inscription. Les systèmes de gestion des visiteurs collectent des données personnelles — noms, Numéros d’identification, Adresses e-mail, Prises de photos, et records de visite. La période de conservation, Calendrier d’anonymisation, et le processus de confirmation de suppression doit être défini et documenté avant l’enregistrement du premier visiteur. Article du RGPD 5 Nécessite une limitation de la finalité et de stockage des données personnelles — la conservation des journaux qui dure plus longtemps que sa justification de conformité crée une exposition réglementaire.

FAQ: Porte à tourniquets avec système de visiteurs

Qu’est-ce qu’une porte de tourniquet avec système de visiteur?

UnPortail tourniquet avec système de visiteurs est une barrière piétonne motorisée intégrée à une plateforme logicielle de gestion des visiteurs qui contrôle l’accès des visiteurs tout au long du cycle de vie de la visite — pré-inscription, Délivrance des accréditations, Vérification de la porte, Application de la zone, et journalisation des sorties. La porte applique automatiquement les règles d’accès établies par la VMS, ouvrir pour obtenir des identifiants valides à durée limitée et enregistrer chaque événement d’entrée et de sortie lié à un enregistrement visiteur nommé.

Comment un visiteur obtient-il une accréditation pour un portail tourniquet avec système visiteur?

L’hôte envoie une invitation à la visite via le VMS. Après que le visiteur a terminé la préinscription, la plateforme génère un identifiant unique — généralement un code QR dynamique ou un code-barres numérique — et le transmet par e-mail ou SMS. À l’arrivée, Le visiteur présente la carte d’identité au scanner de la porte. Pour les environnements où les téléphones ne sont pas autorisés, la réception délivre une carte RFID papier de pass journalier à l’arrivée basée sur le registre de visite préenregistré.

Une porte de tourniquet peut-elle imposer des restrictions de zone et de temps aux visiteurs?

Oui. Le VMS attribue des permissions de zone et une fenêtre temporelle valide à chaque identifiant visiteur lors de la pré-inscription. Le contrôleur de porte vérifie les deux paramètres à chaque tentative de balayage. Un visiteur tentant d’entrer dans une zone en dehors de son ensemble d’accès approuvé, ou à un moment en dehors de leur période de visite autorisée, reçoit un refus à la porte et déclenche une alerte dans le tableau de bord VMS. Cette application s’effectue automatiquement sans intervention de la réception à la porte.

Quel type de portail est le mieux adapté à un portail tourniquet avec système de visiteur?

Les barrières à rabat conviennent à la plupart des déploiements de gestion des visiteurs en entreprise et sur campus — ils gèrent les identifiants QR et codes-barres, atteindre 40 À 45 Débit de personnes par minute, et effectuer la détection anti-tailgating parallèlement à la vérification des identifiants dans la même unité. Les portails battants à large voie conviennent aux environnements de santé et d’établissements publics où les populations de visiteurs incluent des fauteuils roulants et des aides à la mobilité. Les portails de vitesse conviennent aux salons multi-locataires à fort volume. Le bon choix dépend du nombre de visiteurs quotidiens, Caractéristiques de la population de visiteurs, et l’environnement physique du point d’entrée.

Quelles données de conformité génère une porte de tourniquet avec un système de visiteurs?

Le système combiné enregistre chaque événement de porte avec un identifiant d’identifiant, Nom du visiteur, Emplacement de la porte, Direction d’entrée ou de sortie, et horodatage. Ces données soutiennent le déroulement d’urgence (Liste des visiteurs en temps réel sur place), Audits réglementaires (Enregistrements d’accès aux zones documentés), Enquêtes sur les incidents (Historique complet des déplacements des visiteurs), et conformité au RGPD (Conservation définie des données avec expiration automatique). Le contrôleur de porte et la VMS doivent être configurés pour capturer et conserver les bons champs d’événements avant la mise en service — pas après une demande d’audit.